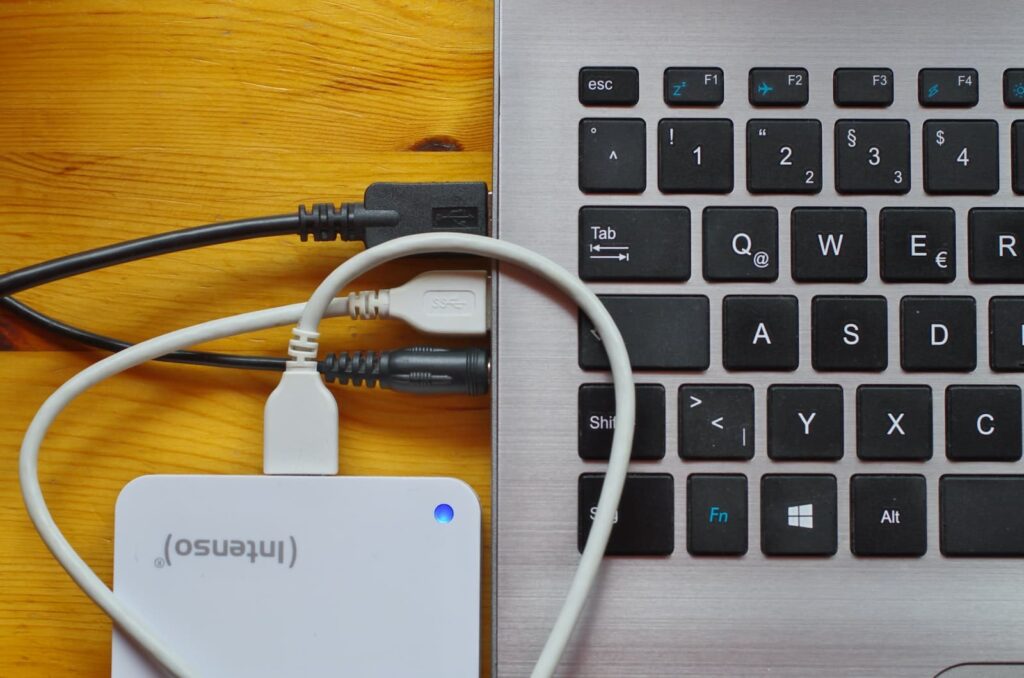

En la actualidad, los puertos USB se encuentran en la mayoría de los espacios públicos y suelen usarse para recargar dispositivos móviles y portátiles cuando la batería empieza a bajar. No obstante, los expertos advierten de que sin tomar medidas de seguridad, se corre el riesgo de que los hackers roben todos los datos que se guarden en el dispositivo, como imágenes, documentos, contactos, contraseñas, etc.

Esta técnica, llamada juice jacking, consiste en usar el mismo cable USB para la alimentación y los datos. Además, según un estudio de Expel, los dispositivos USB son responsables del 9 % de incidentes de ciberseguridad. Para demostrarlo, un experimento de Google y las universidades de Illinois y Michigan dejó 297 llaves de memoria USB esparcidas en distintos lugares de un campus y el resultado fue que casi el 50 % de los estudiantes no percibió el riesgo y conectó sus dispositivos. Por ello, es importante ser conscientes de los riesgos a los que nos exponemos al conectar nuestros dispositivos a estos puertos.

Claves para protegerse

El juice jacking no es una técnica nueva: hace ya once años se presentó por primera vez un ataque a través de los cargadores USB en la conferencia sobre hacking DEF CON. Fue entonces cuando la industria tecnológica reaccionó. Apple y Android actualizaron sus dispositivos para que los usuarios puedan elegir si confían en el puerto de carga y quieren transferir datos cada vez que cargan sus dispositivos. «Si se elige la opción de dispositivo no fiable, los dispositivos solo se cargan y no permiten la transferencia de datos», explica la profesora de la UOC. El problema es que, en opinión de Rifà, esta solución que ofrece el sistema operativo para protegernos del juice jacking puede no ser del todo efectiva.

«En un momento dado, el usuario puede tener una configuración demasiado permisiva y no ser consciente de ello por el momento de estrés o la coyuntura personal. Además, hay que tener en cuenta que para poder desarrollar aplicaciones y hacer ciertas configuraciones en apps ya instaladas, el usuario debe permitir el uso del USB para datos de forma explícita», indica Helena Rifà, que añade, además, que el hecho de que los dispositivos se puedan configurar con transferencia abre la puerta a posibles agujeros de seguridad.

De ahí que si se quiere garantizar una protección extra cuando se cargan los dispositivos USB en un sitio público, además de la configuración del software, los expertos recomiendan seguir alguno de estos consejos:

- Cargar los dispositivos móviles en enchufes de corriente con un adaptador de corriente a USB que llevemos nosotros mismos.

- Usar las tomas USB de los espacios públicos para cargar baterías portátiles USB. Una vez que tengamos la batería llena, podemos cargar nuestros dispositivos electrónicos con ella.

- Usar cables USB de solo carga. Como explica Rifà, estos cables se pueden comprar, pero también podemos convertir nosotros mismos un cable USB 2.0 que tengamos en casa en un cable de solo carga. Un cable USB tiene cuatro hilos y solo los dos del medio transportan datos, ya que las dos clavijas exteriores son las que proporcionan la fuente de alimentación de cinco voltios. Así, podemos convertir un cable USB en un cable solo de carga si deshabilitamos las clavijas interiores (las dos del medio) del conector poniendo una cinta adhesiva encima, por ejemplo.

- Usar condones USB. Son pequeños dispositivos que se conectan a cualquier toma USB «y que tienen los pins de datos desactivados. Esto permite que el dispositivo reciba energía, pero nada más», explica Helena Rifà.